Software Hacking Teamu, který za sporných okolností nasazovala česká policie, využíval chyby nakupované v rozporu s platnými sankcemi u ruských hackerů.

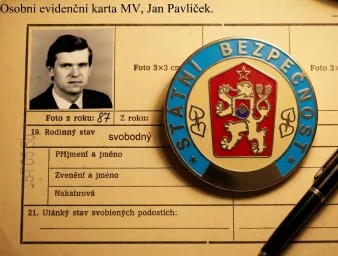

Informace o způsobu využívání sledovacího software od italské firmy Hacking Team Policií ČR jsou stále zahaleny tajemstvím. Podle informací deníku České justice od bývalého vysoce postaveného důstojníka Útvaru zvláštních činností Policie ČR byl program jednotlivými útvary používán na základě nepsané dohody, že v zájmu utajení budou informace používány pouze jako operativní.

Soudu se podle stejného zdroje z ÚZČ nikdy technický charakter programu nespecifikoval, proto zůstalo jeho používání v utajení. Policejní prezidium je na informace skoupé, použití mimo rámec trestního řízení ale v oficiální odpovědi odmítlo.

Vedle právních aspektů se do popředí zájmu zvolna dostává i skutečnost, že využíváním softwaru od Hacking Teamu se Česko pustilo na tenký led v oblasti globální kyberbezpečnosti. Jak dokazuje uniklá komunikace italské společnosti, jednotlivé exploity dodávali takřka na klíč ruští hackeři za ceny pohybující se mezi třiceti a pětačtyřiceti tisíci dolary. V praxi to znamená, že policie Česka jako členského státu NATO a dalších euroatlantických struktur nechávala prostřednictvím Hacking Teamu nakukovat „pod sukýnku“ domácí kyberbezpečnosti hackerům z Ruska. Jakkoliv lze zvažovat míru loajality právě hackerské komunity k režimu prezidenta Putina, bezpečnostní riziko v geopolitickém smyslu slova tu přinejmenším v hypotetické rovině je.

Jasná věc je, že svými obchody s Ruskem Hacking Team porušoval evropské sankce – a že se na těchto obchodech český stát svou měrou spolupodílel.

Mohlo by vás zajímat

Jak to bylo s ČVUT

Komunikace uniklá na Wikileaks z Hacking Teamu údajně dokazuje, že v celé technologii využívání softwaru od italského výrobce měla svou roli i pražská ČVUT, přesněji její Fakulta informačních technologií. Ta obecně spolupracuje s orgány činnými v trestním řízení a dalšími státními institucemi v dobré víře a úmyslu napomoci těmto orgánům svými znalostmi a odbornou expertízou. FIT vstoupila v roce 2013 do smluvního vztahu se společností Bull a zavázala se poskytnout expertízu svých pracovníků v oblasti vývoje softwarových řešení. Při podpisu smlouvy nebyly FIT známy informace o charakteru celého projektu a konečném příjemci. Společnost Bull se FIT zaručila, že plnění bude poskytnuto toliko státním institucím. V rámci smlouvy mezi FIT a Bull bylo vyvinuto a poskytnuto společnosti Bull s.r.o. při podpisu smlouvy jedno plnění, které však nebylo společností Bull ani jinou společností použito.

Jinak řečeno – ČVUT, aniž by věděla, na čem vlastně pracuje, na něčem pracovala, to co vyvinula předala společnosti Bull, která stejně jako jiná společnost tento produkt ČVUT nevyužila. Jenže státní orgány nejsou společnosti a WikiLeaks vcelku explicitně tvrdí, že státní orgány produkt vyvinutý za spolupráce ČVUT používaly. Na samotné spolupráci vysokého učení jako bezesporu vysoce kvalifikovaného pracoviště není nic špatného, alarmující je fakt, že jsou „ajťáci“ ochotní spolupracovat na něčem, u čeho neznají podrobnosti o zadavateli nebo o použití.

Hacking Team nabírá a přitvrzuje

Jediný ze zúčastněných, na kterého celá aférka nemá větší vliv, je samotný Hacking Team. Ten nejen že začal nabírat nové zaměstnance, ale představil také množství nových technologií, ze kterých strážce bezpečí v sítích začne brzy bolet hlava.

Mezi novinky patří třeba

- Dron, který je schopen nabourávat Wi-Fi komunikaci mezi mobilními telefony a dalšími přenosnými zařízeními připojenými online. Jako RQ-21A Small Tactical Unmanned Air System už ho testuje přinejmenším americké námořnictvo z paluby USS Masa Verde.

- Množství aplikací útočících na uživatele operačního systému Android

Ondřej Fér, Petr Nutil